Popularne tematy

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

0xTodd

Posiadacz i badacz |

Partner w @researchnothing |

Walidator w @ebunker_eth |

Długi Bitcoin, kochaj świat.

MicroStrategy najnowsza emisja STRC stała się największym finansowaniem IPO na amerykańskim rynku w tym roku.

Definicja STRC jest dość skomplikowana, pełna nazwa to zmiennoprocentowe A seria wieczystych akcji preferencyjnych, w uproszczeniu można to zrozumieć jako rodzaj obligacji.

Początkowa emisja wynosiła 500 milionów dolarów, a najlepiej, gdyby była 5-krotnie przekroczona, udało się zebrać 2,5 miliarda dolarów, co przewyższa 1,7 miliarda historycznego IPO największego amerykańskiego giganta energetycznego Venture Global.

Oczywiście, przekroczenie o xx procent to również powszechna sprawa, z punktu widzenia komunikacji brzmi to lepiej.

Jednak 2,5 miliarda prawdziwych dolarów wpłynęło na rynek bitcoina.

W przypadku STRC początkowe oprocentowanie wynosi 9%, co jest około 2 razy wyższe niż oprocentowanie amerykańskich obligacji skarbowych, co czyni to bardzo atrakcyjnym.

Początkowa wartość nominalna wynosi 90$, a przyszła gwarantowana cena wykupu to 101$.

Jego cena została zaprojektowana tak, aby długoterminowo utrzymywać się w okolicach 100$, co oznacza, że przy wykupie będą korzystne podatki od zysków kapitałowych.

W przeszłości MicroStrategy chciało emitować obligacje o niskim oprocentowaniu, które w przyszłości mogłyby być przekształcone w akcje MicroStrategy. Jednak STRC nie może być przekształcone w akcje, co jest powodem, dla którego Saylor mówi, że emisja tych akcji nie spowoduje rozwodnienia MicroStrategy.

Dodatkowo, STRC ma bardzo wysoką priorytetowość, jest wyżej niż STRK, STRD, a tylko niżej niż STRF.

PS: MicroStrategy wyemitowało już zbyt wiele takich instrumentów finansowych, jak STRF, STRK, STRD, a teraz mamy jeszcze STRC, co sprawia, że ten segment priorytetowy staje się coraz dłuższy 😂. Szczegóły dotyczące tych instrumentów finansowych nie będą tutaj omawiane, można odwołać się do analizy @xingpt.

STRC ma bardzo silną zdolność do ochrony kapitału.

Zgodnie z informacjami podanymi przez Swan Bitcoin podczas rozmowy telefonicznej z Saylor'em, dywidendy z tych akcji preferencyjnych (w tym STRF itp.) pozostają bezpieczne nawet w przypadku spadku bitcoina o 80%; nawet w przypadku ekstremalnych spadków o 90%-95% teoretycznie mogą być tymczasowo wstrzymane, ale ostatecznie zostaną uzupełnione.

Ponadto STRC ma pierwszeństwo przed innymi dwoma, szczerze mówiąc, mimo że minęło tylko kilka lat, teraz całkowicie nie mogę sobie wyobrazić, jak to jest, gdy bitcoin spada do 11 tysięcy dolarów 😂.

Dlatego niektórzy mówią, że STRC to obligacja z ekspozycją na bitcoina, ja jednak tak nie uważam. To bardziej przypomina pewien rodzaj super szerokiego produktu z podwójną walutą. Gdy bitcoin rośnie, otrzymujesz wysokie odsetki; gdy bitcoin spada szaleńczo (-90%), otrzymujesz bitcoiny.

Jednak niezależnie od wszystkiego, ten facet jest po prostu niesamowity, zawsze potrafi wymyślić nowe sposoby, aby nowi ludzie wydawali pieniądze, a następnie wspólnie wzrastać, osiągając nowe szczyty.

31,82K

Wielu czekało na GPT-5, który w końcu nadszedł.

Jednak dwaj nowi testerzy modelu, z którymi rozmawiała agencja Reuters, powiedzieli, że mimo że zdolności programistyczne GPT-5 oraz umiejętności rozwiązywania problemów naukowych i matematycznych są bardzo silne, uważają, że skok z GPT-4 do GPT-5 nie jest tak duży jak z GPT-3 do GPT-4.

Przyczyny tego wąskiego gardła są łatwe do zrozumienia — brakuje danych.

Jest takie bardzo nieformalne, ale obrazowe powiedzenie, że podczas treningu GPT-4 praktycznie wyczerpano wszystkie dane, które można było zebrać z internetu, co daje poczucie, jakby zobaczyło się wszystkie bogactwa świata.

Dlatego były główny naukowiec OpenAI, Ilya Sutskever, powiedział w zeszłym roku, że chociaż moc obliczeniowa rośnie, ilość danych nie wzrasta w tym samym tempie.

Szczerze mówiąc, szczytem wszechstronnej AI przez długi czas może być właśnie GPT-5, a następnie różne firmy AI będą koncentrować się na AI specjalistycznej.

Na przykład w tym wywiadzie ekspert AI z OpenLedger, Ram Kumar, wspomniał, że wiele firm (np. Trust Wallet) chce wprowadzić AI do portfela, ale nie mogą bezpośrednio używać ogólnych modeli — nie spełniają one specyficznych potrzeb, muszą być dostosowane do konkretnego kontekstu, a OL oferuje protokoły i narzędzia, które to umożliwiają.

Na przykład, Bloomberg od razu rozpoczął rozwój BloombergGPT, oparty na ogromnych, prywatnych danych terminalowych, wiadomościach, danych o firmach i tekstach (łącznie ponad 700 miliardów znaczników). To właśnie dzięki temu zamkniętemu zbiorowi danych, w zadaniach finansowych będzie znacznie lepszy niż ogólne LLM.

Inny przykład to autonomiczna jazda Tesli (FSD), która jest trenowana na podstawie miliardów mil danych wideo/telemetrii zbieranych przez Teslę, czego nie mają jej konkurenci. Dlatego kilka dni temu Musk zasugerował, że jeśli mógłby również uzyskać lokalne dane dotyczące jazdy w Chinach, Tesla mogłaby całkowicie przejść przez rywalizację z Dongchedi.

Zatem przyszła konkurencja AI na pewno będzie miała miejsce na torze danych specjalistycznych, poleganie tylko na masowych danych z internetu na pewno nie wystarczy. Dlatego system przypisania danych (Data Attribution) opracowywany przez OpenLedger stanie się nową infrastrukturą.

Wyobraź sobie, że cenne dane są cenne nie tylko dlatego, że są rzadkie, ale także dlatego, że mogą przynosić zyski ich posiadaczom (jeśli traktujesz dane jako aktywa), tak jak domy generują czynsz, dane również powinny generować „czynsz danych”.

Ram w wideo powiedział, że Hugging Face jest wspaniałe, ale 90% zbiorów danych na nim nie jest tak przydatnych do zastosowań komercyjnych.

Dlatego, aby stworzyć komercyjnie użyteczną AI specjalistyczną, najpierw musi istnieć system przypisania danych, który pozwoli posiadaczom cennych danych na ich udostępnienie i umożliwi im uzyskanie zysków, co z kolei zachęci więcej posiadaczy cennych danych do ich udostępnienia, tworząc pozytywną pętlę.

Równość, którą przynosi AI, może być ukryta w tym, że w przeszłości zasoby ekspertów były cenne, były przywilejem klasy uprzywilejowanej, ponieważ czas ekspertów jest ograniczony. A w erze AI, co jeśli to AI specjalistyczne? Znacząco obniża to koszty marginalne, umożliwiając zwykłym ludziom korzystanie z usług na poziomie eksperckim lub quasi-eksperckim.

Czekam na uruchomienie OL na głównym łańcuchu.

Openledger5 sie, 14:11

.@TrustWallet jest teraz klientem @OpenLedgerHQ, oficjalnie budującym z naszą technologią.

Dumni, że wspieramy jeden z najbardziej zaufanych portfeli Web3, który przyjmuje weryfikowalną sztuczną inteligencję.

Posłuchaj @Ramkumartweet i @EowynChen, którzy to wyjaśniają na @therollupco.

4,78K

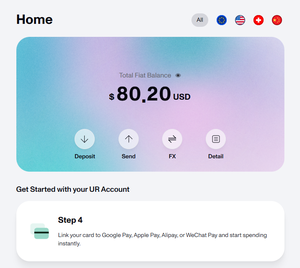

Oto raport z oceny @URNeobank

Dziś zarejestrowałem nowy bank Web3, który należy do Mantle - UR.

Przetestowałem go i ogólnie wrażenia są całkiem dobre:

1. Obsługuje wiele łańcuchów ETH/USDC/USDT;

2. Opłata za wymianę aktywów kryptograficznych na walutę fiat wynosi 0,5% (można wymieniać na USD, EUR, a nawet CNY);

3. Podstawą jest MasterCard, można podłączyć Google Pay, a także Alipay;

4. Wymagana jest KYC, obecnie otwarcie konta jest bezpłatne, a dodatkowo dostaje się 10 U😂.

Po pomyślnym otwarciu konta przetestowałem wydatki, kupując coś na TB, zapłaciłem 196 RMB, a karta obciążyła 27,4 USD, kurs też był niezły.

33,46K

Nie spodziewałem się, że od momentu, gdy zacząłem pracować w branży, wciąż słyszę miejskie legendy:

"Mężczyzna z Wielkiej Brytanii przypadkowo wyrzucił dysk twardy z 8000 bitcoinami na śmieci."

Minęło 12 lat, a w 2025 roku wciąż są aktualizacje?

Tym razem zamierza wyemitować monetę 🤦♂️

---linia podziału---

8000 bitcoinów jest teraz warte 900 milionów dolarów.

Pierwotny właściciel to inżynier z Newport, trzeciego co do wielkości miasta w Walii.

13 lat temu przypadkowo wyrzucił dysk twardy z bitcoinami, co doprowadziło do jego składowania na wysypisku.

Zgodnie z informacjami z wiki, próbował różnych metod, komunikując się z radą miejską, oferując pieniądze mieszkańcom całego miasta, współpracując z funduszami hedgingowymi, zatrudniając ekspertów od czarnych skrzynek, wprowadzając roboty i drony, kręcąc dokumenty, a nawet pozywając radę miejską.

Tym razem planuje wyemitować monetę (nie oznacza to, że w nią wierzę, po prostu jestem zszokowany), tokenizując 1/5 bitcoinów, a następnie zbierając fundusze, aby ostatecznie kupić wysypisko.

W rzeczywistości uważam, że to ma pewną wykonalność, znacznie lepszą niż wcześniejszy pomysł zbierania funduszy na złamanie klucza prywatnego Satoshi.

Jednak wciąż nie jest jasne (1) wycena (2) przejrzystość.

Na przykład, jeśli eksperci od poszukiwań znajdą dysk, a on zostanie potajemnie ukryty, to są to 8000 bitcoinów, nikt nie może oprzeć się takiej pokusie.

Ponadto, jak będą wydawane pieniądze, czy będą jakieś przeszkody ze strony rady miejskiej, to wszystko wciąż nie jest jasne.

PS: Ta grafika z motywacyjnym przesłaniem o śmieciach jest tutaj naprawdę odpowiednia 😂🤦♂️

248E724 sie, 23:59

Przez ponad 12 lat próbowałem wszystkiego, aby nawiązać kontakt z Radą Miasta Newport:

•Propozycje publiczne

•Procenty

•Mediacja

•Działania prawne

•I formalna oferta powyżej 25 milionów funtów

1 miliard dolarów, a oni to wszystko zignorowali.

Brak odpowiedzi. Brak logiki. Brak przywództwa.

Chcą, żebym się poddał, ale

54,28K

Przeanalizujmy to na twardo.

Wcześniej tylko intuicyjnie wiedziałem, że AAVE jest największe, nie zdawałem sobie sprawy, że przychody i wydatki odsetkowe AAVE są 10x-20x większe niż u innych konkurentów.

Czy zwłaszcza Compound tak wyraźnie odstaje?

chingchalong♣️🇭🇰|𝟎𝐱𝐔4 sie, 22:27

《Pełna analiza sprawozdań finansowych protokołu pożyczkowego》

TL;DR

- Pożyczki cykliczne stały się główną formą DeFi, napędzając podstawy jako platformy podstawowej dla pożyczek, a także eliminując protokoły pożyczkowe, które nie nadążają za trendami.

- @eulerfinance dzięki możliwości wdrażania Vaultów pożyczkowych przez każdego w ramach ram EVK zyskał na znaczeniu, a podstawy/cena tokena wzrosły, w przyszłości wdrożenie pożyczek na aktywach RWA stanie się kolejnym katalizatorem.

- @aave korzysta z wprowadzenia USDe + PT-USDe + mechanizmu Umbrella + danych dotyczących emisji GHO w różnych łańcuchach, co w pierwszej połowie roku przyniosło stabilny wzrost.

Skąd pochodzą opłaty protokołu pożyczkowego?

Generalnie pochodzą one z całkowitych odsetek płaconych przez wszystkie pozycje pożyczkowe, niezależnie od tego, czy są otwarte, zamknięte, czy zostały zlikwidowane. Te przychody z odsetek będą proporcjonalnie dzielone między dostawców płynności a skarb DAO.

Ponadto, gdy pozycja pożyczkowa przekroczy ustalony limit LTV, protokół pożyczkowy pozwoli likwidatorom na przeprowadzenie operacji likwidacji tej pozycji. Każdy rodzaj aktywów odpowiada określonym karom za likwidację, a protokół uzyskuje zabezpieczone aktywa i przeprowadza aukcję/ mechanizm "likwidacji płynności" Fluid.

Co można zobaczyć w sprawozdaniach finansowych Aave?

Opłaty i przychody protokołu @aave osiągnęły szczyt na początku roku, a następnie stopniowo spadły w związku z korektą rynku. Uważam, że wzrost danych po maju jest głównie zasługą wprowadzenia USDe + PT-USDe, ponieważ to właśnie Pendle z aktywami klasy PT oraz stabilna moneta wprowadzona przez Ethena napędzały największe zapotrzebowanie na pożyczki cykliczne.

Dane pokazują, że na początku wprowadzenia PT-sUSDe, blisko 100 milionów dolarów zostało szybko wpłaconych na rynek Aave.

Ponadto mechanizm Umbrella został oficjalnie uruchomiony w czerwcu, a do tej pory przyciągnął ~300 milionów dolarów do zabezpieczenia depozytów. Jednocześnie skala emisji natywnej stabilnej monety Aave GHO w różnych łańcuchach również stale rośnie (aktualna podaż ~200 milionów dolarów), a jej zastosowania w wielu łańcuchach wciąż się rozwijają.

Pod wpływem wielu pozytywnych czynników, Aave w lipcu osiągnęło pełne przełamanie:

Net Deposit przekroczył 4,8 miliarda dolarów, zajmując pierwsze miejsce w sieci;

Zysk netto protokołu w czerwcu wzrósł w porównaniu do poprzedniego miesiąca prawie 5 razy, osiągając ~8 milionów dolarów;

Według wskaźników ceny sprzedaży i ceny zysku, Aave wciąż należy do niedowartościowanych projektów w branży.

Biorąc pod uwagę obecny trend wzrostu i dojrzałość produktów, przewiduje się, że w przyszłości więcej tradycyjnych instytucji wybierze Aave jako platformę do korzystania z DeFi. Zarówno w zakresie przychodów z opłat, TVL, jak i zysków protokołu, Aave ma szansę na dalsze osiąganie rekordów, umacniając swoją pozycję lidera w DeFi.

85,99K

W kwestii skalowania głównej sieci Ethereum, artykuł Drake'a jest bardzo jasny.

Ethereum chce osiągnąć TPS na głównej sieci na poziomie 10 000, a L2 w sumie milion, co wymaga gruntownej aktualizacji na trzech warstwach (warstwa wykonawcza, warstwa danych, warstwa konsensusu).

1. Warstwa wykonawcza: stopniowo zastępujemy stary EVM, używając EVM 2.0, czyli wcześniej wspomnianego Risc-V, co można zrozumieć jako bardzo podstawowy projekt, podobny do procesora Intel.

2. Warstwa danych: poprawić blob, aby był lepszy i tańszy, co pomoże L2 zwiększyć fundusze.

3. Warstwa konsensusu: zmiana na nowy łańcuch sygnałowy, czyli beam chain, który jest odporny na kwanty, ZK-izowany, wspiera stawkę 1 ETH, szybkie potwierdzenie bloków itp., co można uznać za rozwiązanie wszystkich obecnych długów technologicznych.

Te trzy warstwy są jednocześnie ulepszane, a razem nazywają się planem uproszczenia Ethereum (Lean ETH). Obecnie istnieje publiczny arkusz roboczy, aby zobaczyć postępy tych dużych aktualizacji.

Jednak ogólnie rzecz biorąc, prace te są ogromne i przynajmniej do 2027 roku nie zobaczymy żadnych efektów.

Justin Drake1 sie, 01:57

Wczoraj Ethereum obchodziło 10. urodziny. Dziś, lean Ethereum jest ujawniane jako wizja — i osobista misja — na następne 10 lat.

Stojimy u progu nowej ery. Miliony TPS. Kwantowi przeciwnicy. Jak Ethereum łączy ekstremalną wydajność z nieugiętą bezpieczeństwem i decentralizacją?

TLDR: kryptografia nowej generacji jest kluczowa dla wygrania zarówno w ofensywie, jak i defensywie.

Zastrzeżenie: To jest spojrzenie Drake'a™ skierowane do szerokiej publiczności. Wkrótce nastąpi techniczna analiza podpisów post-kwantowych opartych na haszach i SNARKów. Oczekuje się i witamy zdrową różnorodność poglądów w całym Protokołu, EF i szerszej społeczności Ethereum. To nas wzmacnia.

defensywa — fort mode

Ethereum jest wyjątkowe. 100% dostępności od początku. Niezrównana różnorodność klientów. 130 miliardów dolarów w zabezpieczeniu ekonomicznym (35,7 mln ETH stakowanych × 3,7 tys. dolarów) — może wkrótce 1 bilion dolarów.

Ethereum jest gotowe stać się fundamentem internetu wartości, zabezpieczając setki bilionów przez dekady, a nawet wieki.

Ethereum musi przetrwać wszystko: państwa narodowe, komputery kwantowe. Cokolwiek przyjdzie. Nazwij to fort mode. Jeśli internet działa, Ethereum działa. Jeśli świat jest online, świat jest onchain.

offensywa — beast mode

Ethereum jest głodne. „Skaluj L1, skaluj bloby” to strategiczna pilność w klastrze Protokołu EF. Oczekuj łatwych do osiągnięcia zysków wydajności w ciągu następnych 6–12 miesięcy.

Długoterminowo? Myśl o gigagas L1, teragas L2. Nazwij to beast mode.

→ 1 gigagas/sek na L1: 10K TPS, ambitna pionowa skala

→ 1 teragas/sek na L2: 1M TPS, rozległa pozioma skala

Skala vs decentralizacja? Dlaczego nie obie. Matematyka księżyca, której potrzebujemy, jest teraz okiełznana:

→ zkVM w czasie rzeczywistym dla lekkiej egzekucji

→ próbkowanie dostępności danych (DAS) dla lekkich danych

Pyszna wisienka na torcie: pełna weryfikacja łańcucha w każdej przeglądarce, portfelu, telefonie.

lean upgrades

Lean Ethereum proponuje odważne aktualizacje we wszystkich trzech podwarstwach L1:

→ lean consensus to beacon chain 2.0: wzmocnione dla ostatecznego bezpieczeństwa i decentralizacji, plus finalność w kilka sekund; wcześniej znane jako „beam chain”

→ lean data to blobs 2.0: post-kwantowe bloby, plus granularne rozmiary blobów dla doświadczenia dewelopera podobnego do calldata

→ lean execution to EVM 2.0: minimalny, przyjazny SNARK-om zestaw instrukcji (prawdopodobnie RISC-V; wymawiane „ryzyko pięć”), zwiększający wydajność przy zachowaniu kompatybilności EVM i jej efektów sieciowych

Warstwa konsensusu (CL), warstwa danych (DL), warstwa egzekucji (EL) zostały przemyślane od podstaw. Razem odblokowują fort mode i beast mode.

Cel: obfitość wydajności pod warunkiem niepodlegającej negocjacjom ciągłości, maksymalnej twardości i odświeżającej prostoty.

lean cryptography

Kryptografia oparta na haszach staje się idealnym fundamentem dla lean Ethereum. Oferuje przekonującą, zjednoczoną odpowiedź na dwa megatrendy kształtujące ekosystem:

→ eksplozja SNARKów

→ nadchodzące zagrożenie kwantowe

Wyobraź sobie najcieńszy cegiełkę kryptograficzną — funkcję haszującą — która samodzielnie napędza L1:

→ CL: haszowe agregatowe podpisy aktualizują podpisy BLS

→ DL: haszowe zobowiązania DAS aktualizują zobowiązania KZG

→ EL: haszowe zkVM w czasie rzeczywistym aktualizują ponowną egzekucję EVM

Kryptograficzny klejnot w każdym z lean CL, lean DL, lean EL.

lean craft

Lean Ethereum to więcej niż plan na wzmocnienie i skalowanie Ethereum. Więcej niż tylko podwajanie bezpieczeństwa, decentralizacji i nowoczesnej kryptografii. To estetyka. Forma sztuki. Rzemiosło. Pomyśl o Jiro w „Sny o sushi”. Kiedy możemy zrobić coś ekstra, robimy to.

Minimalizm. Modułowość. Enkapsulowana złożoność. Formalna weryfikacja. Dowodowe bezpieczeństwo. Dowodowa optymalność. To subtelne, ale ważne kwestie techniczne. Bądź na bieżąco z postem na temat kryptografii post-kwantowej, który uczyni je explicite.

lean legacy

Po 10 fantastycznych latach, lean Ethereum to pokoleniowa przysięga. Aby utrzymać Ethereum online bez względu na wszystko. Aby skalować je bez kompromisów. Aby uczynić je godnym tych, którzy przyjdą następni.

To jest o dziedzictwie. Jesteśmy budowniczymi, jesteśmy misjonarzami. Jesteśmy Ethereum. Mam nadzieję, że do nas dołączysz.

35,83K

Amber Heard: ah, Musk wciąż tak lubi cosplay aniołów.

Elon Musk4 sie, 09:15

Wyobraź sobie z @Grok

4,37K

Szczęśliwe 10. urodziny Ethereum!

PS: V coraz bardziej lubi chodzić bez koszulki i z brodą.

Mira (3/3)30 lip 2025

szczęśliwy 10. urodziny, @ethereum!

7,57K

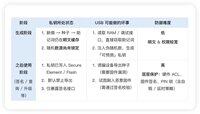

Widząc wczorajszy post o tym, jak mały sklep internetowy kupił zimny portfel, a w rezultacie został obrabowany, naprawdę czuję się poruszony. Tutorial w tym poście jest dobrze napisany, warto go przeczytać.

最爱吃兽奶的兔🐰16 cze 2025

Uważaj na swoje aktywa, gdy są narażone na niebezpieczeństwo

Nie twoje klucze, nie twoje monety😶

Starsze pokolenie w kręgu kryptowalut często mówi: „jeśli nie masz własnych kluczy prywatnych, to te aktywa tak naprawdę do ciebie nie należą”, a bezpieczeństwo jest na tym podstawie jeszcze ważniejsze.

Incydent „zakup zimnego portfela na Douyin za 50 milionów, skradziony w jedną noc” ponownie przypomniał wszystkim, że bezpieczeństwo jest najważniejszym elementem na drodze do bogactwa.

Dziś Tusiangui przedstawi, jak kontrolować „źródło” portfela i „użycie”, aby omówić, jak chronić bezpieczeństwo naszych portfeli.

1⃣ Przed zakupem należy dokładnie sprawdzić źródło

1. Nie kupuj z nieoficjalnych kanałów, kupuj tylko na oficjalnej stronie internetowej lub u autoryzowanych sprzedawców wymienionych przez oficjalne źródła.

Na przykład wiele „nowych, nieotwieranych” lub „okazjonalnych” portfeli sprzętowych z nieautoryzowanych kanałów e-commerce może być urządzeniami, które zostały złamane i mają wbudowane tylne drzwi, więc absolutnie ich nie dotykaj!

2. Sprawdź integralność folii zabezpieczającej i taśmy zabezpieczającej przy odbiorze, a w przypadku jakichkolwiek nieprawidłowości stanowczo odmów przyjęcia.

Nie można dla chwilowej wygody i niechęci do zwrotu używać urządzenia z uszkodzonym opakowaniem.

Jednocześnie, nawet jeśli opakowanie jest nienaruszone, może być podmienione w trakcie transportu, a niektóre podróbki mogą wyglądać podobnie, ale wewnętrzne chipy i generatory liczb losowych mogą nie zapewniać bezpieczeństwa lub mieć tylne drzwi.

Dlatego należy dokładnie sprawdzić autentyczność portfela zgodnie z oficjalnie opublikowanym procesem weryfikacji!

Kiedyś ktoś z grupy chciał dać Tusiangui zimny portfel, ale Tusiangui stanowczo odmówił, ponieważ trzeba być odpowiedzialnym za swoje aktywa i odrzucić używane portfele.

3. Przy pierwszym uruchomieniu portfela, uruchom go w trybie offline, a frazę mnemonikę należy generować w środowisku offline.

Jednocześnie, zapisując frazę mnemonikę, używaj papieru lub metalowej płyty, absolutnie nie rób zdjęć, zrzutów ekranu ani kopii w chmurze.

Podkreślenie „generowanie musi być offline” jest ważne, ponieważ👇

Klucz prywatny/fraza mnemoniczna w tym momencie jest „widoczna w postaci jawnej i może być modyfikowana” tylko raz. W późniejszym codziennym użytkowaniu, chociaż można podłączyć USB, atakującemu będzie znacznie trudniej odczytać lub wpłynąć na klucz prywatny.

W późniejszym etapie użytkowania, jeśli USB spróbuje zrobić coś złego, napotka wiele przeszkód👇

✅ Ochrona ACL sprzętowego

(1) Chcesz, aby urządzenie ujawniało klucz prywatny? Nie ma takiej komendy, nie ujawni

(2) Chcesz potajemnie odczytać wewnętrzną pamięć Flash? Adres nie jest na liście białej, nie można odczytać

✅ Ochrona podpisu oprogramowania

(1) Jeśli haker chce wgrać nowe oprogramowanie z tylnymi drzwiami, musi podrobić klucz prywatny producenta (matematycznie niemożliwe).

Aby sfałszować podpis, trzeba by wypróbować 2 do potęgi 256 możliwości klucza lub złamać problem dyskretnego logarytmu (oba przekraczają nowoczesne i przewidywalne możliwości obliczeniowe)

(2) Jakiekolwiek niepodpisane kody przesyłane przez BadUSB (złośliwe) będą odrzucane przez Bootloader.

Bootloader to nasza pierwsza linia obrony, zapisana w pamięci tylko do odczytu lub z ochroną zapisu, nie można jej nadpisać przez późniejsze oprogramowanie (Bootloader weryfikuje podpis oprogramowania za pomocą klucza publicznego producenta).

✅ Ochrona PIN (w tym strategia samounicestwienia/opóźnienia)

(1) Nawet jeśli atakujący zdobędzie fizyczne urządzenie, musi zgadnąć PIN, aby wywołać polecenie podpisu.

(2) Atak siłowy będzie opóźniony lub po prostu wymazany, co jest równoznaczne z „zniszczeniem klucza prywatnego”.

Oprócz tego, że przed zakupem należy dokładnie sprawdzić „źródło”, należy również zwrócić uwagę na bezpieczeństwo podczas użytkowania.

2⃣ Uwagi dotyczące codziennego użytkowania

1. Zapobiegaj atakom typu man-in-the-middle na adresy.

Na przykład podczas przelewu, dokładnie sprawdź informacje o adresie na ekranie urządzenia, nie porównuj tylko ostatnich kilku cyfr dla wygody, aby zapobiec manipulacji schowka.

2. Podczas codziennego użytkowania łącz się z bezpiecznymi urządzeniami (takimi jak aktualizacja ROM, podpisy itp.), a po zakończeniu natychmiast rozłącz.

3. W gorącym portfelu przechowuj tylko małe kwoty, a większe w zimnym portfelu, nie koncentruj wszystkich funduszy na jednym urządzeniu.

To również to, co często mówimy: nie wkładaj wszystkich jajek do jednego koszyka~

4. Regularnie weryfikuj frazę mnemonikę, aby upewnić się, że kopia zapasowa jest użyteczna.

5. Duże aktywa można zabezpieczyć za pomocą 2-of-3 sprzętowego podpisu wielokrotnego

Podobnie jak w przypadku otwierania drzwi, potrzebujesz użyć dowolnych 2 z 3 kluczy, co zwiększa zdolność do obrony przed atakami i zachowuje pewną redundancję.

(Jak 2 zimne portfele + 1 gorący portfel, zakładając, że zimne portfele to A, B, a gorący portfel to C)

Zalety tego rozwiązania są następujące👇

(1) Jeśli gorący portfel C zostanie zhakowany, zimne portfele A + B nadal mogą zapobiec transferowi funduszy.

(2) W przypadku awarii zimnego portfela A, wystarczy, że zimny portfel B + gorący portfel C będą dostępne, aby odzyskać aktywa.

Niektórzy mogą zapytać, co z trzema zimnymi portfelami? Tutaj porównam zalety i wady „2 zimne 1 gorący” oraz „3 zimne”👇

6. Zimny portfel i fraza mnemoniczna powinny być przechowywane w różnych miejscach (wiele lokalizacji dla ochrony przed katastrofami, aby uniknąć jednoczesnej utraty)

#BezpieczeństwoKryptowalut #PortfelSprzętowy

Na koniec, jak zawsze, jeśli nie masz własnych kluczy prywatnych, to te aktywa tak naprawdę do ciebie nie należą, a bezpieczne użytkowanie opiera się na tym fundamencie!

Jeśli macie inne doświadczenia związane z użytkowaniem, zachęcamy do uzupełnienia w komentarzach🥰

5,19K

Najlepsze

Ranking

Ulubione

Trendy onchain

Trendy na X

Niedawne największe finansowanie

Najbardziej godne uwagi