Argomenti di tendenza

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

0xTodd

Titolare e ricercatore |

Partner presso @researchnothing |

Validatore presso @ebunker_eth |

Long Bitcoin, ama il mondo.

MicroStrategy ha recentemente emesso questo STRC, che è diventato il più grande finanziamento IPO dell'anno nel mercato azionario americano.

La definizione di STRC è molto complessa, il suo nome completo è azioni privilegiate perpetue a tasso variabile di serie A, e se vogliamo essere meno rigorosi, possiamo considerarlo una sorta di obbligazione.

Inizialmente, l'importo emesso era di 500 milioni di dollari, e sarebbe stato meglio se fosse stato sovrascritto di 5 volte, raccogliendo così 2,5 miliardi di dollari, superando i 1,7 miliardi della gigante energetica americana Venture Global, che è stata la più grande IPO energetica nella storia degli Stati Uniti.

Certo, una sovrascrittura del xx% è una cosa comune, e dal punto di vista della comunicazione suona meglio.

Tuttavia, si tratta di 2,5 miliardi di dollari veri e propri che entrano nel mercato del Bitcoin.

Per quanto riguarda questo STRC, l'interesse iniziale è del 9%, circa il doppio del tasso dei titoli di stato americani, il che lo rende molto attraente.

Il valore nominale iniziale è di 90$, mentre il prezzo di rimborso ufficiale garantito in futuro è di 101$.

Il suo prezzo è progettato per mantenersi a lungo termine intorno ai 100$, quindi ci saranno vantaggi fiscali sulle plusvalenze al momento del rimborso.

In passato, MicroStrategy sperava di emettere obbligazioni con tassi di interesse molto bassi, ma che in futuro potessero essere convertite in azioni di MicroStrategy. Tuttavia, STRC non può essere convertito in azioni, ed è per questo che Saylor ha affermato che l'emissione di queste azioni non diluirà MicroStrategy.

Inoltre, la priorità di STRC è molto alta, superiore a STRK e STRD, e solo inferiore a STRF.

PS: MicroStrategy ha emesso troppi strumenti finanziari, come STRF, STRK, STRD, e ora c'è anche STRC, il che ha reso questo segmento di priorità sempre più lungo 😂. Non approfondirò qui i dettagli di questi strumenti finanziari, puoi fare riferimento all'analisi di @xingpt.

STRC ha una capacità di protezione del capitale molto forte.

Secondo quanto menzionato da Swan Bitcoin durante la chiamata di Saylor, i dividendi di queste azioni privilegiate (inclusi STRF e altri) rimangono molto sicuri anche in caso di un calo del Bitcoin dell'80%; anche in caso di un calo estremo del 90%-95%, teoricamente potrebbero temporaneamente sospendere i pagamenti, ma alla fine verranno recuperati.

Inoltre, STRC ha la priorità su altre due azioni, a dire il vero, anche se sono passati solo pochi anni, non riesco a immaginare come ci si possa sentire se il Bitcoin tornasse a 11.000 dollari 😂.

Quindi alcuni dicono che questo STRC è un'obbligazione con esposizione al Bitcoin, ma io non lo vedo in questo modo. Questo assomiglia più a un prodotto a doppia valuta con un ampio intervallo. Se il Bitcoin sale, ottieni un alto interesse; se il Bitcoin crolla drasticamente (-90%), ottieni Bitcoin.

Ma in ogni caso, quell'uomo è davvero incredibile, riesce sempre a progettare nuovi modi per far spendere soldi alle persone, creando risonanza e portando a nuovi picchi.

31,84K

Il tanto atteso GPT-5 è finalmente arrivato.

Tuttavia, due nuovi tester del modello intervistati da Reuters hanno affermato che, sebbene le capacità di programmazione di GPT-5 e la sua abilità nel risolvere problemi scientifici e matematici siano molto forti, ritengono che il salto da GPT-4 a GPT-5 non sia così grande come quello da GPT-3 a GPT-4.

Le ragioni del collo di bottiglia non sono difficili da comprendere: i dati non sono sufficienti.

C'è un modo di dire molto poco rigoroso ma molto evocativo: quando GPT-4 è stato addestrato, aveva già estratto praticamente tutti i dati disponibili su Internet, dando una sensazione simile a quella di aver visto tutta la bellezza del mondo.

Quindi, l'ex Chief Scientist di OpenAI, Ilya Sutskever, ha dichiarato l'anno scorso che, sebbene la potenza di calcolo stia aumentando, la quantità di dati non è aumentata di pari passo.

In realtà, a dire il vero, un'AI polivalente probabilmente raggiungerà il suo picco con GPT-5 per un lungo periodo, e in seguito le varie aziende di AI si concentreranno sicuramente su AI specializzate.

Ad esempio, come menzionato nell'intervista, l'esperto di AI di OpenLedger, Ram Kumar, ha detto che molte aziende (come Trust Wallet) vogliono integrare l'AI nei portafogli, ma non possono utilizzare direttamente modelli generali — non soddisfano esigenze specifiche e devono essere personalizzati per il contesto; OL fornisce i protocolli e gli strumenti per farlo.

Inoltre, Bloomberg ha iniziato a sviluppare BloombergGPT, basato sull'enorme terminale proprietario di Bloomberg, notizie, dati aziendali e testi (oltre 700 miliardi di token) per l'addestramento. Proprio grazie a questo corpus chiuso, sarà sicuramente molto superiore ai LLM generali nei compiti finanziari.

Un altro esempio è il sistema di guida autonoma FSD di Tesla di Musk, addestrato su miliardi di miglia di video/telemetria raccolti autonomamente da Tesla, dati che i concorrenti non hanno. Quindi, pochi giorni fa, Musk ha accennato al fatto che, se potesse avere anche i dati di guida locali cinesi, Tesla potrebbe superare completamente la competizione con il precedente concorso di Dongchedi.

Pertanto, la futura competizione AI sarà sicuramente incentrata sui dati specializzati; non sarà sufficiente fare affidamento su enormi quantità di dati generali disponibili su Internet. Pertanto, sistemi come quello di OpenLedger per i diritti di attribuzione dei dati diventeranno una nuova infrastruttura.

Immagina, i dati preziosi sono tali non solo perché sono rari, ma anche perché possono portare ritorni ai loro detentori (se consideri i dati come un asset), proprio come le case generano affitti, i dati dovrebbero generare affitti per i dati.

Ram ha detto nel video che Hugging Face è grandioso, ma il 90% dei dataset lì sopra non è così utile per l'implementazione commerciale.

Pertanto, per avere un'AI esperta utilizzabile commercialmente, è necessario prima un sistema di attribuzione dei dati, che consenta ai detentori di dati preziosi di mettere a disposizione i loro dati e di ricevere un ritorno, in modo da incoraggiare più detentori di dati preziosi a farlo, creando un ciclo virtuoso.

L'uguaglianza portata dall'AI potrebbe nascondersi qui; in passato, le risorse degli esperti erano preziose, un privilegio di una classe ristretta, dato che il tempo degli esperti è limitato. Ma nell'era dell'AI, e se fosse un'AI esperta? Ridurrebbe enormemente i costi marginali, rendendo possibile per le persone comuni utilizzare servizi di livello esperto o quasi esperto.

Aspettiamo con ansia il lancio della mainnet di OL.

Openledger5 ago, 14:11

.@TrustWallet è ora un cliente di @OpenLedgerHQ, costruendo ufficialmente con la nostra tecnologia.

Siamo orgogliosi di supportare uno dei portafogli più fidati di Web3 mentre abbraccia l'AI verificabile.

Ascolta @Ramkumartweet e @EowynChen spiegarlo su @therollupco.

4,88K

Restituisci un rapporto di valutazione @URNeobank

Oggi ho registrato una nuova banca Web3, UR, sotto Mantle.

Ho provato e nel complesso l'esperienza è stata abbastanza buona:

1. Supporta il deposito di ETH/USDC/USDT su più catene;

2. Commissione dello 0,5% per il cambio di criptovalute in valute fiat (puoi cambiare in USD, EUR e persino CNY);

3. La base è MasterCard, può essere collegata a Google Pay e anche ad Alipay;

4. È necessario il KYC, attualmente l'apertura del conto è gratuita e ti danno anche 10 U😂.

Dopo aver aperto il conto con successo, ho fatto un acquisto reale, ho comprato un po' di cose su TB, ho speso 196 RMB, la carta ha addebitato 27,4 USD, il tasso di cambio è anche buono.

33,73K

Non avrei mai pensato che, da quando sono entrato nel settore, continuassi a sentire la leggenda metropolitana:

"Un uomo britannico ha accidentalmente buttato via un hard disk contenente 8000 Bitcoin"

Dopo 12 anni, nel 2025, è ancora in aggiornamento?

Questa volta sembra che voglia emettere una moneta 🤦♂️

---linea di separazione---

8000 Bitcoin valgono ora 900 milioni di dollari

Il primo Po è un ingegnere della città di Newport, la terza città del Galles.

13 anni fa ha accidentalmente buttato via l'hard disk con i Bitcoin, portando a una discarica.

Secondo quanto riportato da wiki, ha provato vari metodi, ha comunicato con il consiglio comunale, ha offerto soldi a tutti i cittadini, ha collaborato con fondi speculativi, ha assunto esperti di ricerca, ha introdotto cani meccanici e droni, ha girato un documentario e persino ha fatto causa al consiglio comunale.

Questa volta, emettendo una moneta (non significa che io sia ottimista, ma sono rimasto scioccato), intende tokenizzare 1/5 dei Bitcoin e raccogliere fondi, per poi utilizzare i fondi per acquistare la discarica.

In realtà, penso che ci sia una certa fattibilità in questa cosa, molto più forte rispetto a quella precedente di raccogliere fondi per acquistare potenza di calcolo per decifrare la chiave privata di Satoshi.

Tuttavia, rimangono poco chiari (1) la valutazione (2) la trasparenza.

Ad esempio, se gli esperti di ricerca trovassero il libro e lo nascondessero, si tratta pur sempre di 8000 Bitcoin, nessuno può resistere a tale tentazione.

Inoltre, non è chiaro come verranno spesi i soldi e se ci saranno ostacoli da parte del consiglio comunale.

PS: Questa immagine motivazionale sulla spazzatura si adatta incredibilmente bene qui 😂🤦♂️

248E724 ago, 23:59

Per oltre 12 anni, ho provato di tutto per interagire con il Consiglio Comunale di Newport:

•Proposte Pubbliche

•Percentuali

•Mediazione

•Azione legale

•E un'offerta formale di oltre £25M

$1 miliardo e hanno ignorato tutto.

Nessuna risposta. Nessuna logica. Nessuna leadership.

Vogliono che io mi arrenda, ma

54,31K

Fai un'analisi approfondita.

In passato sapevo solo in modo intuitivo che AAVE era il più grande, ma non mi ero reso conto che le entrate e le spese per interessi di AAVE sono 10x-20x rispetto a quelle di altri concorrenti.

In particolare, Compound è così in difficoltà?

chingchalong♣️🇭🇰|𝟎𝐱𝐔4 ago, 22:27

《Analisi completa del bilancio del protocollo di prestito principale》

TL;DR

- Il prestito circolare è diventato il modo principale di operare nel DeFi, guidando i fondamentali della piattaforma di prestito sottostante e eliminando i protocolli di prestito che non riescono a tenere il passo con le tendenze.

- @eulerfinance ha ottenuto un grande successo grazie al framework EVK che consente a chiunque di distribuire Vault di prestito, con fondamentali/prezzo del token in forte crescita; in futuro, il prestito di asset RWA diventerà un altro catalizzatore.

- @aave ha beneficiato del lancio di USDe + PT-USDe + meccanismo Umbrella + emissione cross-chain di GHO, con dati in crescita costante nella prima metà dell'anno.

Qual è la fonte delle commissioni dei protocolli di prestito?

In generale, provengono dal totale degli interessi pagati su tutte le posizioni di prestito, indipendentemente dal fatto che siano aperte, chiuse o liquidate. Questo reddito da interessi sarà distribuito proporzionalmente tra i fornitori di liquidità e il tesoro DAO.

Inoltre, quando una posizione di prestito supera il limite LTV stabilito, il protocollo di prestito consentirà ai liquidatori di eseguire operazioni di liquidazione su quella posizione. Ogni tipo di asset corrisponde a specifiche penali di liquidazione, e il protocollo ottiene gli asset collaterali e li mette all'asta/meccanismo di "liquidazione fluida".

Cosa possiamo vedere dal bilancio di Aave?

Le commissioni e i ricavi del protocollo @aave hanno raggiunto un picco all'inizio dell'anno, per poi diminuire gradualmente con il ritracciamento del mercato. Personalmente, ritengo che il recupero dei dati dopo maggio sia principalmente dovuto al lancio di USDe + PT-USDe; del resto, la domanda di prestiti circolari più significativa di questo ciclo è stata guidata dagli asset di tipo PT di Pendle e dalla stablecoin lanciata da Ethena.

I dati mostrano che, all'inizio del lancio di PT-sUSDe, quasi 100 milioni di dollari di capacità di offerta sono stati rapidamente depositati nel mercato di Aave.

Inoltre, il meccanismo Umbrella è stato ufficialmente attivato a giugno e fino ad ora ha attratto circa 300 milioni di dollari di fondi per la garanzia dei depositi. Allo stesso tempo, la dimensione dell'emissione cross-chain della stablecoin nativa di Aave, GHO, continua a crescere (l'attuale circolazione è di circa 200 milioni di dollari), e i suoi scenari di applicazione multi-chain si stanno espandendo continuamente.

Sotto l'impulso di molteplici fattori favorevoli, Aave ha raggiunto una svolta completa a luglio:

Il deposito netto ha superato i 4,8 miliardi di dollari, posizionandosi al primo posto nel settore;

Il profitto netto del protocollo è aumentato di quasi 5 volte rispetto a giugno, raggiungendo circa 8 milioni di dollari;

In base al rapporto prezzo-vendite e prezzo-utili, Aave rimane un progetto sottovalutato nel suo settore.

Considerando l'attuale trend di crescita e la maturità del prodotto, ci si aspetta che in futuro più istituzioni tradizionali scelgano Aave come piattaforma di utilizzo del DeFi. Sia per quanto riguarda le entrate da commissioni, il TVL, che i profitti del protocollo, Aave ha buone probabilità di continuare a stabilire nuovi record, consolidando la sua posizione di leader nel DeFi.

86,13K

Riguardo all'espansione della mainnet di Ethereum, Drake spiega tutto molto chiaramente.

Ethereum mira a raggiungere una TPS di 10.000 sulla mainnet, con L2 che insieme arrivano a milioni, e per farlo è necessario un aggiornamento radicale su tre livelli (livello di esecuzione, livello dati, livello di consenso).

1. Livello di esecuzione: sostituire gradualmente il vecchio EVM con EVM 2.0, ovvero il Risc-V di cui si parlava prima, che puoi considerare come un design molto di basso livello, simile a una CPU Intel.

2. Livello dati: rendere i blob migliori e più economici, aiutando L2 a migliorare i finanziamenti.

3. Livello di consenso: sostituirlo con una nuova beacon chain, ovvero la beam chain, che può resistere al calcolo quantistico, è ZK-ified, supporta lo staking di 1 ETH, conferme rapide dei blocchi, e in sostanza risolve tutti i debiti tecnici attuali in un colpo solo.

Questi tre livelli vengono migliorati contemporaneamente e insieme vengono chiamati piano di semplificazione di Ethereum (Lean ETH), e attualmente c'è un foglio di lavoro pubblico per vedere come procedono questi aggiornamenti.

Tuttavia, in generale, il carico di lavoro è enorme e ci vorrà almeno fino al 2027 per vedere alcuni risultati.

Justin Drake1 ago, 01:57

Ieri Ethereum ha compiuto 10 anni. Oggi, Lean Ethereum viene svelato come una visione—e una missione personale—per i prossimi 10 anni.

Ci troviamo all'alba di una nuova era. Milioni di TPS. Avversari quantistici. Come sposa Ethereum prestazioni estreme con sicurezza e decentralizzazione intransigenti?

TLDR: la crittografia di nuova generazione è centrale per vincere sia in attacco che in difesa.

Disclaimer: Questo è un punto di vista di Drake™ rivolto a un pubblico ampio. Seguirà un'analisi tecnica approfondita sulle firme post-quantistiche basate su hash e sugli SNARK. È prevista e benvenuta una sana diversità di opinioni all'interno del Protocollo, dell'EF e della più ampia comunità di Ethereum. Ci rafforza.

difesa—modalità fortificata

Ethereum è speciale. 100% di uptime sin dalla genesi. Diversità di client senza pari. $130 miliardi in sicurezza economica (35,7 milioni di ETH staked × $3,7K)—forse presto $1 trilione.

Ethereum è pronta a diventare la base dell'internet del valore, garantendo centinaia di trilioni nel corso dei decenni, persino dei secoli.

Ethereum deve sopravvivere a qualsiasi cosa: stati nazionali, computer quantistici. Qualunque cosa arrivi. Chiamala modalità fortificata. Se internet è attivo, Ethereum è attivo. Se il mondo è online, il mondo è onchain.

attacco—modalità bestiale

Ethereum ha fame. “Scala L1, scala blobs” è un'urgenza strategica all'interno del cluster Protocollo dell'EF. Aspettati guadagni di prestazioni facili nei prossimi 6–12 mesi.

A lungo termine? Pensa a gigagas L1, teragas L2. Chiamala modalità bestiale.

→ 1 gigagas/sec su L1: 10K TPS, scala verticale ambiziosa

→ 1 teragas/sec su L2: 1M TPS, scala orizzontale espansiva

Scala vs decentralizzazione? Perché non entrambe. La matematica lunare di cui abbiamo bisogno è ora domata:

→ zkVM in tempo reale per un'esecuzione snella

→ campionamento della disponibilità dei dati (DAS) per dati snelli

Una deliziosa ciliegina sulla torta: verifica completa della catena su ogni browser, wallet, telefono.

aggiornamenti snelli

Lean Ethereum propone aggiornamenti audaci su tutti e tre i sottolivelli L1:

→ il consenso snello è beacon chain 2.0: indurito per la massima sicurezza e decentralizzazione, oltre a finalità in secondi; precedentemente noto come “beam chain”

→ i dati snelli sono blobs 2.0: blobs post-quantistici, oltre a dimensioni granulari dei blob per un'esperienza di sviluppo simile a calldata

→ l'esecuzione snella è EVM 2.0: un set di istruzioni minimale, amichevole con SNARK (possibilmente RISC-V; pronunciato “risk five”), che aumenta le prestazioni mantenendo la compatibilità con EVM e i suoi effetti di rete

Il livello di consenso (CL), il livello dei dati (DL), il livello di esecuzione (EL) sono stati ripensati da zero. Insieme, sbloccano la modalità fortificata e la modalità bestiale.

L'obiettivo: abbondanza di prestazioni sotto il vincolo di continuità non negoziabile, massima durezza e semplicità rinfrescante.

crittografia snella

La crittografia basata su hash sta emergendo come la base ideale per Lean Ethereum. Offre una risposta convincente e unificata a due megatrend che stanno rimodellando l'ecosistema:

→ l'esplosivo aumento degli SNARK

→ la minaccia quantistica incombente

Immagina il mattone crittografico più snello—la funzione hash—che alimenta da sola L1:

→ CL: l'aggiornamento delle firme aggregate basate su hash migliora le firme BLS

→ DL: gli impegni DAS basati su hash migliorano gli impegni KZG

→ EL: gli zkVM in tempo reale basati su hash migliorano la riesecuzione EVM

Un gioiello crittografico in ciascuno di CL snello, DL snello, EL snello.

arte snella

Lean Ethereum è più di un progetto per indurire e scalare Ethereum. Più di un semplice raddoppio della sicurezza, della decentralizzazione e della crittografia all'avanguardia. È un'estetica. Una forma d'arte. Un mestiere. Pensa a Jiro in Dreams of Sushi. Quando possiamo fare un passo in più, lo facciamo.

Minimalismo. Modularità. Complessità racchiusa. Verifica formale. Sicurezza dimostrabile. Ottimalità dimostrabile. Questi sono considerazioni tecniche sottili ma importanti. Rimanete sintonizzati per il post sulla crittografia post-quantistica che le renderà esplicite.

eredità snella

Dopo 10 fantastici anni, Lean Ethereum è un giuramento generazionale. Mantenere Ethereum online a qualunque costo. Scalare senza compromessi. Renderlo degno di coloro che verranno dopo.

Questo riguarda l'eredità. Siamo costruttori, siamo missionari. Siamo Ethereum. Spero che ti unisca a noi.

35,85K

Amber Heard: ah, Musk è ancora così appassionato del cosplay degli angeli.

Elon Musk4 ago, 09:15

Immagina con @Grok

4,38K

Buon compleanno Ethereum per il 10° anniversario!

PS: V God ama sempre di più stare a torso nudo e avere la barba.

Mira (3/3)30 lug 2025

buon 10° compleanno, @ethereum!

7,58K

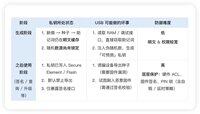

Ho visto un post di ieri su un negozio online che ha comprato un cold wallet

ma è stato derubato.

È davvero sconvolgente.

Il tutorial di questo post è ben scritto,

vale la pena leggerlo.

最爱吃兽奶的兔🐰16 giu 2025

Fai attenzione ai tuoi asset in esposizione

Non sono le tue chiavi, non sono i tuoi coin😶

I veterani del mondo delle criptovalute dicono spesso: «Se non controlli le chiavi private, allora questi asset non ti appartengono veramente», e la sicurezza si basa su questo.

L'incidente di «Acquisto di un cold wallet su Douyin rubato in una notte per 50 milioni» ci ricorda ancora una volta che la sicurezza è un aspetto fondamentale nel percorso verso la ricchezza.

Oggi, Tù Sānguì parlerà di come proteggere la sicurezza del nostro wallet, partendo dal "controllo della fonte" e "uso".

1⃣ Prima di acquistare, assicurati di controllare la fonte

1. Non acquistare mai da canali non ufficiali, compra solo dai siti ufficiali o dai rivenditori autorizzati chiaramente elencati.

Ad esempio, molti wallet hardware "nuovi e sigillati" o "in offerta speciale" su canali di e-commerce di terze parti non autorizzati potrebbero essere dispositivi compromessi e con backdoor, quindi non toccarli!

2. Controlla l'integrità della pellicola di sigillo e delle etichette di sicurezza al momento della ricezione, e rifiuta la consegna se noti anomalie.

Non farti ingannare dalla comodità momentanea e attivare un dispositivo con imballaggio non integro.

Anche se l'imballaggio è intatto, potrebbe essere stato manomesso durante il trasporto; alcuni dispositivi contraffatti possono sembrare simili, ma i chip interni e i generatori di numeri casuali potrebbero non garantire la sicurezza o avere backdoor.

Quindi assicurati di seguire il processo di verifica ufficiale per controllare l'autenticità del wallet!

In passato, un amico del gruppo voleva darmi un cold wallet, ma io ho rifiutato; è fondamentale prendersi cura dei propri asset e rifiutare wallet di seconda mano.

3. Quando accendi il wallet per la prima volta, fallo funzionare offline e genera la frase di recupero in un ambiente offline.

Allo stesso tempo, annota la frase di recupero su carta o su una piastra di metallo, non fare foto, screenshot o backup su cloud.

Sottolineo che «la fase di generazione deve essere offline» perché👇

Le chiavi private/frasi di recupero sono visibili in chiaro e modificabili solo in quel momento. Anche se durante l'uso quotidiano potresti collegare una USB, sarà molto più difficile per un attaccante leggere o influenzare le chiavi private.

Nella fase di utilizzo, se un attaccante prova a fare danni tramite USB, incontrerà molteplici ostacoli👇

✅ Protezione ACL hardware

(1) Vuoi che il dispositivo restituisca la chiave privata? Il comando non esiste, non verrà restituita.

(2) Vuoi leggere di nascosto il Flash interno? L'indirizzo non è nella whitelist, non puoi leggerlo.

✅ Protezione della firma del firmware

(1) Se un hacker vuole installare un nuovo firmware con backdoor, deve imitare la chiave privata del produttore (matematicamente impossibile).

Per falsificare una firma, è necessario esaurire 2 elevato alla 256° potenza di chiavi o rompere il logaritmo discreto (entrambi superano le capacità computazionali moderne e prevedibili).

(2) Qualsiasi codice non firmato inviato da BadUSB (maligno) verrà rifiutato dal Bootloader.

Il Bootloader è la prima linea di difesa del nostro dispositivo, memorizzato in Flash di sola lettura o protetto da scrittura, non può essere sovrascritto da firmware successivi (il Bootloader verifica la firma del firmware con la chiave pubblica del produttore).

✅ Protezione con PIN (inclusa strategia di autodistruzione/ritardo)

(1) Anche se un attaccante ottiene il dispositivo fisico, deve indovinare il PIN per richiamare il comando di firma.

(2) Il brute force sarà ritardato o porterà a un wipe diretto, equivalente a «bruciare la chiave privata».

Oltre a controllare la "fonte" prima dell'acquisto, è importante prestare attenzione alla sicurezza durante l'uso.

2⃣ Precauzioni per l'uso quotidiano

1. Prevenire attacchi man-in-the-middle che alterano gli indirizzi.

Ad esempio, durante un trasferimento, verifica attentamente le informazioni sugli indirizzi sullo schermo del dispositivo, non limitarti a controllare solo le ultime cifre per evitare che il clipboard venga manomesso.

2. Collega il wallet solo a dispositivi sicuri (come per aggiornamenti ROM, firme, ecc.), e disconnetti immediatamente dopo.

3. Mantieni solo piccole somme di denaro in un hot wallet, mentre le somme maggiori devono essere conservate in un cold wallet, evitando di concentrare tutti i fondi su un unico dispositivo.

È ciò che diciamo comunemente: non mettere tutte le uova in un solo paniere~

4. Verifica regolarmente la frase di recupero per confermare che il backup sia utilizzabile.

5. Per asset di grande valore, puoi utilizzare un multi-signature hardware 2-of-3.

Simile a voler aprire una porta, è necessario utilizzare 2 delle 3 chiavi, aumentando così la capacità di resistere agli attacchi e mantenendo una certa ridondanza.

(Ad esempio, 2 cold wallet + 1 hot wallet, supponendo che i cold wallet siano A e B, e il hot wallet sia C)

I vantaggi sono i seguenti👇

(1) Se il hot wallet C viene compromesso da un hacker, i cold wallet A + B possono ancora impedire il trasferimento dei fondi.

(2) Se il cold wallet A si guasta, finché il cold wallet B + hot wallet C sono ancora disponibili, puoi recuperare gli asset.

Alcuni potrebbero chiedere, e se ho tre cold wallet? Qui confrontiamo brevemente i vantaggi e svantaggi di "2 cold 1 hot" e "3 cold"👇

6. Conserva i cold wallet e le frasi di recupero in luoghi diversi (disaster recovery in più luoghi, per evitare di perdere tutto in un colpo solo)

#SicurezzaCripto #HardwareWallet

Infine, come sempre, se non controlli le tue chiavi private, allora questi asset non ti appartengono veramente, e l'uso sicuro si basa su questo!

5,2K

Principali

Ranking

Preferiti

On-chain di tendenza

Di tendenza su X

Principali fondi recenti

Più popolari