Tendencias del momento

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

0xTodd

Titular e Investigador |

Socio de @researchnothing |

Validador en @ebunker_eth |

Long Bitcoin, amo el mundo.

MicroStrategy ha emitido recientemente este STRC, que se ha convertido en la mayor financiación de una OPI en el mercado estadounidense este año.

La definición de STRC es bastante compleja, su nombre completo es "acciones preferentes perpetuas de la serie A de tasa de interés variable"; si no se quiere ser muy riguroso, se puede entender como una especie de bono.

Al principio, la cantidad emitida fue de 500 millones de dólares, y lo mejor es que se sobreeleccionó 5 veces, recaudando 2.500 millones de dólares, superando los 1.700 millones de la gigante energética estadounidense Venture Global, que fue la mayor OPI energética en la historia de Estados Unidos.

Por supuesto, la sobreelección de un porcentaje xx también es algo común, desde un punto de vista de comunicación suena mejor.

Sin embargo, son 2.500 millones de dólares en efectivo que entran en el mercado de Bitcoin.

En cuanto a este STRC, la tasa de interés inicial es del 9%, aproximadamente el doble de la tasa de los bonos del Tesoro de EE. UU., lo que lo hace bastante atractivo.

El valor nominal inicial es de 90 dólares, y el precio de rescate oficial garantizado en el futuro es de 101 dólares.

Su precio está diseñado para mantenerse a largo plazo alrededor de los 100 dólares, por lo que habrá beneficios fiscales sobre las ganancias de capital al momento del rescate.

En el pasado, MicroStrategy quería emitir bonos con tasas de interés muy bajas, pero que en el futuro pudieran convertirse en acciones de MicroStrategy. Sin embargo, el STRC no se puede convertir en acciones, y esa es la razón por la que Saylor dice que emitir estas acciones no diluirá a MicroStrategy.

Además, la prioridad del STRC es bastante alta, está por encima de STRK y STRD, solo por debajo de STRF.

PD: MicroStrategy ha emitido demasiados de estos instrumentos financieros, como STRF, STRK, STRD, y ahora se suma un STRC, lo que hace que este segmento de prioridad sea cada vez más largo 😂. No entraré en detalles sobre estos instrumentos financieros, se puede consultar el análisis de @xingpt.

El STRC tiene una capacidad de protección de capital muy fuerte.

Según lo mencionado por Swan Bitcoin en la llamada telefónica de Saylor, los dividendos de estas acciones preferentes (incluyendo STRF, etc.) siguen siendo muy seguros incluso si Bitcoin cae un 80%; incluso en caídas extremas del 90%-95%, teóricamente podrían suspender temporalmente los dividendos, pero eventualmente se compensarán.

Además, el STRC tiene prioridad sobre otros dos, para ser honesto, aunque solo han pasado unos años, ahora mismo no puedo imaginar cómo se sentiría Bitcoin cayendo a 11.000 dólares 😂.

Por lo tanto, algunos dicen que este STRC es un bono con exposición a Bitcoin, pero yo no lo creo. Esto se parece más a un producto de rendimiento dual de gran rango. Si Bitcoin sube, obtienes altos intereses; si Bitcoin cae drásticamente (-90%), obtienes Bitcoin.

Pero de todos modos, ese hombre sigue siendo increíble, siempre logra diseñar nuevas formas de hacer que la gente invierta, luego resonar hacia arriba y alcanzar nuevos picos.

31,84K

El tan esperado GPT-5 finalmente ha llegado.

Sin embargo, dos nuevos testers del modelo entrevistados por Reuters dijeron que, aunque las capacidades de programación de GPT-5 y su habilidad para resolver problemas científicos y matemáticos son muy fuertes, creen que el salto de GPT-4 a GPT-5 no es tan grande como el de GPT-3 a GPT-4.

La razón del estancamiento no es difícil de entender: falta de datos.

Hay una forma de decirlo que no es muy rigurosa pero es muy ilustrativa: cuando se entrenó GPT-4, ya se había capturado prácticamente todos los datos que se podían obtener de Internet, dando una sensación similar a haber visto toda la riqueza del mundo.

Por eso, el año pasado, el ex científico jefe de OpenAI, Ilya Sutskever, dijo que, aunque la capacidad de cálculo está aumentando, la cantidad de datos no ha crecido al mismo ritmo.

De hecho, para ser sinceros, el pico de un AI generalista probablemente sea GPT-5 durante un tiempo, y las diversas empresas de AI se centrarán en AI especializada.

Por ejemplo, el experto en AI de OpenLedger, Ram Kumar, mencionó en esta entrevista que muchas empresas (como Trust Wallet) quieren integrar AI en sus billeteras, pero no pueden usar modelos generales directamente, ya que no satisfacen necesidades específicas; deben ser personalizados según el escenario, y OL proporciona los protocolos y herramientas para que todos puedan hacerlo.

Otro ejemplo es que Bloomberg comenzó a desarrollar BloombergGPT de inmediato, entrenándolo con la enorme cantidad de datos de terminales, noticias, empresas y textos de Bloomberg (más de 700 mil millones de etiquetas en total). Debido a este corpus cerrado, seguramente superará a los LLMs generales en tareas financieras.

Otro ejemplo es el sistema de conducción autónoma (FSD) de Tesla, que se entrena con miles de millones de millas de datos de video/telemetría recopilados por Tesla, algo que sus competidores no tienen. Así que hace unos días, Musk insinuó que si también pudiera obtener datos de conducción locales de China, en la competencia anterior con Dongchedi, Tesla podría haberlo logrado completamente.

Por lo tanto, la competencia futura en AI se intensificará en la pista de datos especializados; depender solo de datos comunes de Internet no será suficiente. Así que sistemas como el de atribución de datos (Data Attribution) que desarrolla OpenLedger se convertirán en una nueva infraestructura.

Imagina que los datos valiosos son valiosos no solo porque son escasos, sino también porque pueden proporcionar retornos a sus poseedores (si consideras los datos como un activo), así como una casa genera alquiler, los datos también deberían generar "alquiler de datos".

Ram dijo en el video que Hugging Face es genial, pero el 90% de los conjuntos de datos allí no son tan útiles para la implementación comercial.

Por lo tanto, para tener un AI especializado que pueda ser comercializado, primero debe haber un sistema de atribución de datos que permita a los poseedores de datos valiosos compartir sus datos y obtener recompensas, lo que a su vez alentará a más poseedores de datos valiosos a participar, formando un ciclo positivo.

La igualdad que trae AI podría estar oculta aquí; en el pasado, los recursos de los expertos eran valiosos, eran exclusivos de una clase privilegiada, ya que el tiempo de los expertos es limitado. Pero en la era de AI, ¿qué pasa si es AI especializada? Reduce enormemente el costo marginal, haciendo posible que las personas comunes utilicen servicios de nivel experto o casi experto.

Esperamos el lanzamiento de la mainnet de OL.

Openledger5 ago, 14:11

.@TrustWallet ahora es un cliente de @OpenLedgerHQ, construyendo oficialmente con nuestra tecnología.

Orgullosos de apoyar a una de las billeteras más confiables de Web3 mientras abraza la IA verificable.

Escucha a @Ramkumartweet y @EowynChen explicarlo en @therollupco.

4,88K

Devuelvo un informe de evaluación @URNeobank

Hoy he registrado un nuevo banco Web3, que es UR, de Mantle.

Lo he probado y la experiencia ha sido bastante buena:

1. Soporta depósitos en múltiples cadenas de ETH/USDC/USDT;

2. La tarifa por convertir activos criptográficos a moneda fiduciaria es del 0.5% (se puede cambiar a USD, EUR e incluso CNY);

3. La base es Master Card, se puede vincular a Google Pay y también a Alipay;

4. Se requiere KYC, actualmente no hay costo para abrir la cuenta, además te regalan 10 U😂.

Después de abrir la cuenta, hice una compra real en TB, compré algunas cosas al azar, pagué 196 RMB, y la tarjeta descontó 27.4 USD, el tipo de cambio también es bueno.

33,73K

Realmente no me lo esperaba, desde que empecé en este campo he estado escuchando la leyenda urbana:

"Un hombre en el Reino Unido accidentalmente tiró un disco duro con 8000 bitcoins a la basura."

¿Y ahora, 12 años después, en 2025, todavía se actualiza?

Esta vez, ¡incluso va a emitir una moneda! 🤦♂️

--- Línea de separación ---

¡8000 bitcoins ahora valen 900 millones de dólares!

El antiguo propietario es un ingeniero de Newport, la tercera ciudad más grande de Gales.

Hace 13 años, accidentalmente tiró el disco duro que contenía bitcoins, lo que llevó a que se desechara en un vertedero.

Según muestra la wiki, intentó varios métodos, comunicándose con el consejo municipal, ofreciendo dinero a toda la ciudad, colaborando con fondos de cobertura, contratando expertos en búsqueda de cajas negras, introduciendo perros mecánicos y drones, filmando un documental e incluso demandando al consejo municipal.

Esta vez, al emitir una moneda (no significa que lo apoye, solo me sorprende), planea tokenizar 1/5 de los bitcoins y recaudar fondos, y finalmente usar esos fondos para comprar el vertedero.

En realidad, creo que esto tiene cierta viabilidad, mucho más que la anterior idea de recaudar fondos para comprar poder de cálculo y descifrar la clave privada de Satoshi.

Sin embargo, aún no está claro (1) la valoración (2) la transparencia.

Por ejemplo, si los expertos en búsqueda lo encuentran y lo esconden, ¡son 8000 bitcoins! Nadie puede resistir esa tentación.

Además, cómo se gastará el dinero y si habrá obstáculos por parte del consejo municipal, todo esto aún no está claro.

PD: Esta imagen de "sopa de pollo para el alma" en la basura resulta ser tan adecuada aquí 😂🤦♂️

248E724 ago, 23:59

Durante más de 12 años, intenté de todo para involucrarme con el Ayuntamiento de Newport:

•Propuestas públicas

•Porcentajes

•Mediación

•Acciones legales

•Y una oferta formal de más de £25M

$1 mil millones y lo ignoraron todo.

Sin respuesta. Sin lógica. Sin liderazgo.

Quieren que me rinda, pero

54,31K

Un análisis duro.

Antes solo sabía de manera intuitiva que AAVE era el más grande, pero no me había dado cuenta de que los ingresos y gastos de intereses de AAVE son de 10 a 20 veces más que los de sus competidores.

¿Es que Compound ha quedado tan atrás?

chingchalong♣️🇭🇰|𝟎𝐱𝐔4 ago, 22:27

《Análisis completo de los estados financieros del protocolo de préstamos de cabeza》

Resumen

- El préstamo cíclico se ha convertido en la forma principal de DeFi, impulsando los fundamentos de la plataforma de préstamos subyacente y eliminando los protocolos de préstamos que no se adaptan a las tendencias.

- @eulerfinance ha destacado gracias a su marco EVK que permite a cualquiera desplegar un Vault de préstamos, lo que ha llevado a un aumento explosivo en los fundamentos y el precio del token; el futuro despliegue de préstamos de activos RWA será otro catalizador.

- @aave se ha beneficiado del lanzamiento de USDe + PT-USDe + el mecanismo Umbrella + el crecimiento sólido de los datos de emisión cruzada de GHO en la primera mitad del año.

¿De dónde provienen las tarifas de los protocolos de préstamos?

En general, provienen del total de intereses pagados por todas las posiciones de préstamo, ya sean posiciones abiertas, cerradas o liquidadas. Estos ingresos por intereses se distribuyen proporcionalmente entre los proveedores de liquidez y el tesoro de la DAO.

Además, cuando una posición de préstamo supera su límite LTV establecido, el protocolo de préstamos permitirá a los liquidadores ejecutar operaciones de liquidación sobre esa posición. Cada tipo de activo tiene una multa de liquidación específica, y el protocolo obtiene los activos colaterales para subastarlos / el mecanismo de "liquidación líquida" de Fluid.

¿Qué se puede ver en los estados financieros de Aave?

Las tarifas y los ingresos del protocolo de @aave alcanzaron su punto máximo a principios de año, y luego comenzaron a disminuir gradualmente con la corrección del mercado. Personalmente, creo que el aumento de datos después de mayo se debe principalmente al lanzamiento de USDe + PT-USDe, ya que la demanda de préstamos cíclicos más grande de esta ronda está impulsada por los activos de tipo PT de Pendle y la stablecoin lanzada por Ethena.

Los datos muestran que, en las primeras etapas del lanzamiento de PT-sUSDe, casi 100 millones de dólares en capacidad de suministro se depositaron rápidamente en el mercado de Aave.

Además, el mecanismo Umbrella se activó oficialmente en junio, y hasta ahora ha atraído aproximadamente $300M en fondos para participar en la garantía de depósitos. Al mismo tiempo, la emisión cruzada de la stablecoin nativa de Aave, GHO, también ha seguido creciendo (actualmente con un volumen circulante de ~$200M), y sus escenarios de aplicación multichain están en constante expansión.

Impulsado por múltiples factores positivos, Aave experimentó un avance completo en julio:

Los depósitos netos superaron los 4.8 mil millones de dólares, ocupando el primer lugar en toda la red;

Las ganancias netas del protocolo en junio aumentaron casi 5 veces en comparación con el mes anterior, alcanzando ~$8M;

Según la relación precio-ventas y la relación precio-beneficio, Aave sigue siendo un proyecto subvaluado en su sector.

Dada la tendencia de crecimiento actual y la madurez del producto, se espera que más instituciones tradicionales elijan Aave como plataforma de uso de DeFi en el futuro. Ya sea en ingresos por tarifas, TVL o ganancias del protocolo, Aave tiene la posibilidad de seguir estableciendo nuevos máximos y consolidar su posición como líder en DeFi.

86,13K

Sobre la escalabilidad de la red principal de Ethereum, Drake lo explica muy claramente.

Ethereum quiere lograr que la TPS de la red principal alcance 10,000, y que la suma de L2 llegue a millones, lo que requiere una actualización masiva en las tres capas (capa de ejecución, capa de datos, capa de consenso).

1. Capa de ejecución: reemplazar gradualmente el viejo EVM por EVM 2.0, que es lo que se mencionó anteriormente como Risc-V, puedes entenderlo como un diseño muy básico, similar a un CPU de Intel.

2. Capa de datos: mejorar y abaratar los blobs, ayudando a L2 a aumentar su financiación.

3. Capa de consenso: cambiar a una nueva cadena de balizas, que es la beam chain, que puede resistir ataques cuánticos, ser ZK, soportar el staking de 1 ETH, y tener confirmaciones de bloques rápidas, lo que resuelve de un golpe todas las deudas tecnológicas actuales.

Estas tres capas se mejoran simultáneamente, y en conjunto se llaman el plan de simplificación de Ethereum (Lean ETH), ahora hay una hoja de trabajo pública para ver cómo avanza estas grandes actualizaciones.

Sin embargo, en general, la carga de trabajo es enorme, y no se verán resultados hasta al menos 2027.

Justin Drake1 ago, 01:57

Ayer Ethereum cumplió 10 años. Hoy, se presenta Ethereum lean como una visión—y misión personal—para los próximos 10 años.

Estamos en el amanecer de una nueva era. Millones de TPS. Adversarios cuánticos. ¿Cómo combina Ethereum un rendimiento extremo con una seguridad y descentralización intransigentes?

TLDR: la criptografía de próxima generación es central para ganar tanto en ataque como en defensa.

Descargo de responsabilidad: Esta es una opinión de Drake™ dirigida a una amplia audiencia. Seguirá un análisis técnico profundo sobre firmas post-cuánticas basadas en hash y SNARKs. Se espera y se da la bienvenida a una diversidad saludable de opiniones a través de Protocol, el EF y la comunidad más amplia de Ethereum. Nos fortalece.

defensa—modo fortaleza

Ethereum es especial. 100% de tiempo de actividad desde el génesis. Diversidad de clientes sin igual. $130B en seguridad económica (35.7M ETH apostados × $3.7K)—quizás pronto $1T.

Ethereum está preparado para convertirse en la base de internet del valor, asegurando cientos de billones durante décadas, incluso siglos.

Ethereum debe sobrevivir a cualquier cosa: estados-nación, computadoras cuánticas. Lo que venga. Llámalo modo fortaleza. Si internet está activo, Ethereum está activo. Si el mundo está en línea, el mundo está en la cadena.

offensiva—modo bestia

Ethereum tiene hambre. "Escalar L1, escalar blobs" es una urgencia estratégica dentro del clúster de Protocol del EF. Espera ganancias de rendimiento fáciles en los próximos 6–12 meses.

¿A largo plazo? Piensa en gigagas L1, teragas L2. Llámalo modo bestia.

→ 1 gigagas/segundo en L1: 10K TPS, escala vertical ambiciosa

→ 1 teragas/segundo en L2: 1M TPS, escala horizontal expansiva

¿Escala vs descentralización? ¿Por qué no ambos? Las matemáticas lunares que necesitamos ahora están domesticadas:

→ zkVMs en tiempo real para ejecución lean

→ muestreo de disponibilidad de datos (DAS) para datos lean

Una deliciosa cereza en la cima: verificación completa de la cadena a través de cada navegador, billetera, teléfono.

mejoras lean

Ethereum lean propone mejoras audaces en las tres subcapas L1:

→ consenso lean es beacon chain 2.0: endurecido para la máxima seguridad y descentralización, además de finalización en segundos; anteriormente conocido como “beam chain”

→ datos lean son blobs 2.0: blobs post-cuánticos, además de un tamaño granular de blobs para una experiencia de desarrollador similar a calldata

→ ejecución lean es EVM 2.0: un conjunto de instrucciones mínimo, amigable con SNARK (posiblemente RISC-V; pronunciado “risk five”), mejorando el rendimiento mientras se preserva la compatibilidad con EVM y sus efectos de red

La capa de consenso (CL), la capa de datos (DL), la capa de ejecución (EL) han sido reimaginadas desde los primeros principios. Juntas, desbloquean el modo fortaleza y el modo bestia.

El objetivo: abundancia de rendimiento bajo la restricción de continuidad innegociable, máxima dureza y simplicidad refrescante.

criptografía lean

La criptografía basada en hash está surgiendo como la base ideal para Ethereum lean. Ofrece una respuesta convincente y unificada a dos megatendencias que están remodelando el ecosistema:

→ el explosivo aumento de los SNARKs

→ la inminente amenaza cuántica

Imagina el ladrillo criptográfico más lean—la función hash—potenciando L1:

→ CL: la actualización de firmas agregadas basadas en hash mejora las firmas BLS

→ DL: los compromisos DAS basados en hash mejoran los compromisos KZG

→ EL: los zkVMs en tiempo real basados en hash mejoran la reejecución de EVM

Una joya criptográfica en cada uno de CL lean, DL lean, EL lean.

artesanía lean

Ethereum lean es más que un plano para endurecer y escalar Ethereum. Más que simplemente duplicar la seguridad, la descentralización y la criptografía de vanguardia. Es una estética. Una forma de arte. Una artesanía. Piensa en Jiro en Sueños de Sushi. Cuando podemos ir la milla extra, lo hacemos.

Minimalismo. Modularidad. Complejidad encapsulada. Verificación formal. Seguridad demostrable. Optimalidad demostrable. Estas son consideraciones técnicas sutiles pero importantes. Mantente atento al post sobre criptografía post-cuántica que las hará explícitas.

legado lean

Después de 10 años fantásticos, Ethereum lean es un juramento generacional. Mantener Ethereum en línea sin importar qué. Escalarlo sin compromisos. Hacerlo digno de aquellos que vendrán después.

Esto se trata de legado. Somos constructores, somos misioneros. Somos Ethereum. Espero que te unas a nosotros.

35,84K

Amber Heard: ah, a Musk le sigue gustando tanto el cosplay de ángeles.

Elon Musk4 ago, 09:15

Imagina con @Grok

4,38K

¡Feliz décimo aniversario de Ethereum!

PD: A V le gusta cada vez más estar sin camiseta y dejarse barba.

Mira (3/3)30 jul 2025

¡feliz décimo cumpleaños, @ethereum!

7,58K

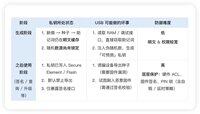

Vi un post sobre una tienda de comercio electrónico que compró una billetera fría ayer y terminó siendo saqueada. Realmente es conmovedor. El tutorial de este post está bien escrito, vale la pena leerlo.

最爱吃兽奶的兔🐰16 jun 2025

Cuidado con tus activos en la intemperie

No son tus claves, no son tus monedas😶

Los veteranos del mundo cripto suelen decir: "Si no controlas tus claves privadas, esos activos no te pertenecen realmente", la seguridad se basa en esto.

El incidente de "Compra de billetera fría en Douyin, 50 millones robados en una noche" nos recuerda una vez más que la seguridad es el aspecto más importante en el camino hacia la riqueza.

Hoy, Tusa Gui hablará sobre cómo proteger la seguridad de nuestra billetera desde el "control de la fuente" y "uso".

1⃣ Asegúrate de controlar bien la fuente antes de comprar

1. Nunca compres a través de canales no oficiales, solo compra en el sitio web oficial o en los distribuidores autorizados claramente listados por la empresa.

Por ejemplo, muchas billeteras de hardware que se dicen "nuevas y sin abrir" o "ofertas especiales" en canales de comercio electrónico de terceros no autorizados, pueden ser dispositivos que han sido hackeados e implantados con puertas traseras, ¡no las toques!

2. Al recibir el paquete, verifica la integridad del sello y las cintas de seguridad, si encuentras algo anormal, rechaza el paquete de inmediato.

No debes activar un dispositivo con el embalaje incompleto solo por conveniencia.

Además, incluso si el embalaje está intacto, podría haber sido cambiado durante el transporte; algunos dispositivos de alta imitación pueden parecer similares, pero los chips internos y los generadores de números aleatorios no garantizan la seguridad o pueden tener puertas traseras.

Por lo tanto, asegúrate de seguir el proceso de verificación publicado por la empresa para comprobar la autenticidad de la billetera.

Antes, un amigo del grupo quería regalarme una billetera fría, pero la rechacé de inmediato; debes ser responsable de tus activos y rechazar billeteras de segunda mano.

3. Al encenderla por primera vez, asegúrate de que la billetera esté desconectada de la red, y genera la frase de recuperación en un entorno offline.

Además, registra la frase de recuperación en papel o en una placa de metal, ¡nunca tomes fotos, capturas de pantalla o hagas copias en la nube!

Enfatizar que "la generación debe ser offline" es porque👇

Las claves privadas/frases de recuperación son "visibles en texto claro y pueden ser alteradas" en ese momento único. Aunque en el uso diario también se puede conectar por USB, la dificultad para que un atacante lea o afecte la clave privada es completamente diferente.

En la fase de uso, si un USB intenta hacer algo malo, se encontrará con múltiples obstáculos👇

✅ Protección ACL de hardware

(1) ¿Quieres que el dispositivo entregue la clave privada? La instrucción no existe, no la dará.

(2) ¿Quieres leer el Flash interno en secreto? La dirección no está en la lista blanca, no se puede leer.

✅ Protección de firma de firmware

(1) Si un hacker quiere instalar un nuevo firmware con puerta trasera, debe falsificar la clave privada del fabricante (matemáticamente imposible).

Para falsificar una firma, se necesita agotar 2 a la 256 potencia de llaves o romper el logaritmo discreto (ambos superan la capacidad de cálculo moderna y previsible).

(2) Cualquier código no firmado enviado por BadUSB (malicioso) será rechazado por el Bootloader.

El Bootloader es nuestra primera línea de defensa al iniciar el dispositivo, grabado en Flash de solo lectura o protegido contra escritura, no puede ser sobrescrito por un firmware posterior (el Bootloader verifica la firma del firmware con la clave pública del fabricante).

✅ Protección con PIN (incluye estrategias de autodestrucción/retraso)

(1) Incluso si un atacante tiene el dispositivo físico, necesita adivinar el PIN para invocar la instrucción de firma.

(2) Los intentos de fuerza bruta serán retrasados o resultarán en un borrado directo, equivalente a "la destrucción de la clave privada".

Además de asegurarte de controlar bien la "fuente" antes de comprar, también debes tener cuidado con la seguridad durante el uso.

2⃣ Precauciones para el uso diario

1. Prevén ataques de intermediarios que alteren direcciones.

Por ejemplo, al transferir, verifica la información de la dirección en la pantalla del dispositivo, no te limites a comparar solo los últimos dígitos, para evitar que el portapapeles sea alterado.

2. Conéctate a dispositivos seguros para operaciones diarias (como actualizar ROM, firmar, etc.), y desconéctate inmediatamente después.

3. Mantén solo pequeñas cantidades de dinero en billeteras calientes, y guarda grandes sumas en billeteras frías, no concentres todos tus fondos en un solo dispositivo.

También es lo que siempre decimos: no pongas todos los huevos en una sola canasta~

4. Verifica regularmente la frase de recuperación, asegúrate de que la copia de seguridad sea utilizable.

5. Para grandes activos, puedes usar un sistema de firma múltiple 2-de-3.

Similar a abrir una puerta, necesitas usar 2 de las 3 llaves, lo que aumenta la capacidad de resistir ataques y mantiene cierta redundancia.

(Como 2 billeteras frías + 1 billetera caliente, supongamos que las billeteras frías son A y B, y la caliente es C)

Las ventajas son las siguientes👇

(1) Si la billetera caliente C es hackeada, las billeteras frías A + B aún pueden evitar que se transfieran los fondos.

(2) En caso de que la billetera fría A falle, mientras las billeteras frías B + caliente C estén disponibles, podrás recuperar tus activos.

Algunos amigos pueden preguntar, ¿y si tengo tres billeteras frías? Aquí hay una comparación simple de las ventajas y desventajas de "2 frías 1 caliente" y "3 frías"👇

6. Almacena la billetera fría y la frase de recuperación en diferentes lugares (distribución geográfica para evitar pérdidas totales)

#SeguridadCripto #BilleteraFría

Finalmente, como siempre se dice, si no controlas tus claves privadas, esos activos no te pertenecen realmente, y la seguridad se basa en esto.

5,2K

Parte superior

Clasificación

Favoritos

En tendencia on-chain

En tendencia en X

Principales fondos recientes

Más destacado