Popularne tematy

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

rusowsky

Aspirujący deweloper kryptowalut. Wyślijmy @ithacaxyz ⛵️

Użytkownik rusowsky udostępnił ponownie

Dzień dobry wszystkim!

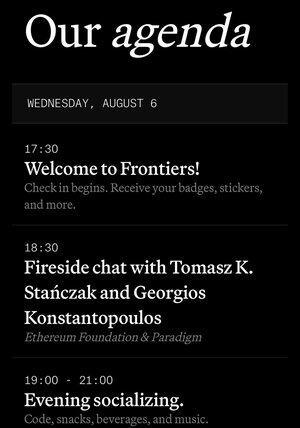

Dziś jest pierwszy dzień Frontiers, naszej corocznej konferencji open source dla deweloperów aplikacji i infrastruktury.

Zaczynamy od wywiadu ze mną z @tkstanczak, współdyrektorem wykonawczym Fundacji Ethereum na temat... Ethereum!

Zaczynamy punktualnie o 18:30. Do zobaczenia!

29,99K

Użytkownik rusowsky udostępnił ponownie

Warto poświęcić czas na naukę tych języków programowania, nawet jeśli ich nie używasz:

1/6

C

C jest o krok bliżej do pisania w asemblerze. Zmusza cię do zrozumienia różnicy między „stosem” a „strefą”. Musisz również zmierzyć się z wskaźnikami — a trening mózgu w obsłudze pośrednictwa pomoże ci zrozumieć trudniejsze problemy później, ponieważ niemal każdy „trudny” problem musi być modelowany z pewnym poziomem pośrednictwa.

10,72K

Użytkownik rusowsky udostępnił ponownie

Więc ktoś kontaktuje się z tobą na LinkedIn z obiecującą ofertą pracy. Brzmi dobrze, prawda? Wydają się legitni (po sprawdzeniu ich przez 1 minutę) i po krótkiej rozmowie wysyłają ci repozytorium GitHub z prostym "zadaniem rekrutacyjnym" w Next.js. Klonujesz je, uruchamiasz... a 10 minut później, twoje urządzenie jest całkowicie skompromitowane, gdy odkrywasz, że twoje gorące portfele zostały opróżnione. Dobrze, co się stało? Biorąc pod uwagę fakt, że my (= SEAL 911) widzieliśmy ten atak wielokrotnie, pozwól, że ujawnię kilka najważniejszych szczegółów:

- po pierwsze, najważniejsze zastrzeżenie: nie uruchamiaj losowego kodu, który wysłał ci jakiś przypadkowy gość. Szczerze, nie rób tego.

- zawsze dokładnie sprawdzaj _wykonywalne_ pliki konfiguracyjne repozytoriów. W tym konkretnym przypadku plik `next.config.js` miał dużą przestrzeń, która ukrywała złośliwy ładunek daleko na prawo.

- zawsze przewijaj poziomo - to, że nie widzisz nic złośliwego, gdy patrzysz na zawartość, nie oznacza, że jest czysta.

Ważne: Złośliwy kod może być ukryty w plikach, którym ufasz, tylko nie tam, gdzie się go spodziewasz.

Naprawdę mam nadzieję, że ten tweet dotrze do wystarczającej liczby osób, aby zapobiec przynajmniej kilku przyszłym ofiarom wpadnięcia w ten rodzaj ataku.

34,53K

Użytkownik rusowsky udostępnił ponownie

Konsensus nowej generacji x Frontiers od @paradigm, 6-8 sierpnia SF!

- Michael Chen z @category_xyz: MonadBFT.

- @B_Chou z @commonwarexyz: Minimmit.

- @AdiSeredinschi z @informalinc: Malachite.

Lineup staje się coraz bardziej imponujący.

Bez stoisk, tylko treść.

Aplikuj poniżej.

43,64K

Najlepsze

Ranking

Ulubione

Trendy onchain

Trendy na X

Niedawne największe finansowanie

Najbardziej godne uwagi